Qué se saca en claro tras asistir a un congreso de ciberseguridad #Hacktron

Contraseñas

- números

- letras

- caracteres (]}[~]@|”…)

- así como la frecuencia con la que se cambia la misma, establecer una periodicidad: 6 meses, por ejemplo.

- Pero lo más fundamental, es que no usemos la misma contraseña para todo, ni que la tengamos apuntada en un post-it 🙁

Verificación en 2 pasos

Muchos servicios ya se apoyan en esta característica. Suelen enviar un código, normalmente un sms al móvil del usuario, que deberá introducirlo para poder acceder y utilizar el servicio. Sin este código, unido a la contraseña, no se podría usar. Sería conveniente, siempre que sea posible, contratar servicios que tengan la verificación en 2 pasos habilitada. He aquí algunas aplicaciones cuyo uso está muy extendido y la tienen: Dropbox, Google (con todas sus apps).

Biometría

Poco a poco se está implementando en dispositivos el uso de la biometría, que es la conexión u operatividad a través de huella dactilar. De esta forma, se puede conseguir la unión deseada compuesta por:

- algo que se conoce: contraseña

- algo que se tiene: sms

- algo que sólo tiene el usuario: la huella dactilar

Aún esta función está en desarrollo en dispositivos, pero en cuanto se vaya extendiendo y popularizando, sería bueno poder usarlo para reforzar aún más la seguridad.

Wi-Fi gratuita

CUIDADO con lo “gratis”. Es totalmente recomendable, y más seguro, NO conectarse a Wi-fi’s abiertas, aunque éstas sean de unos grandes almacenes, cafeterías, o similar, ya que no se sabe quién esta conectado a la misma y con qué fines lo hace.

Pagos a través de Internet

Ingeniería Social

Un dato importante, a la par que interesante, es que:

durante todo el año 2016, más del 40% de los ataques informáticos fueron realizados por el método de ingeniería social

Pese a lo estudiada que pueda ser una infraestructura IT, el libre acceso a través de un fallo humano puede dar al traste con cientos de medidas de seguridad implementadas.

Este artículo: “5 cosas que debes saber sobre la Ingeniería Social”, del portal de welivesecurity.com, resume claramente lo básico sobre ingeniería social. Lectura totalmente recomendable.

Ransomware

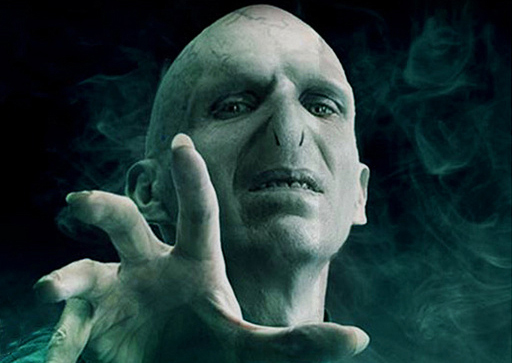

Como decían en no sé qué parte de las pelis de Harry Potter: es el innombrable, que nos podrá fastidiar toda una vida de trabajo, cifrando y pidiendo un rescate por nuestros datos. Lamentablemente, cada día se encuentran más variantes y casos cada vez más sofisticados. Contra este tipo de amenazas, a las empresas no les queda otra más que invertir en productos especializados, como pueden ser, por ejemplo, los que fabricantes de antivirus como Sophos o Kaspersky ofrecen.

La seguridad de la información es un campo que está experimentando un crecimiento exponencial. La demanda de profesionales especializados va en aumento y este puesto se está convirtiendo en un ‘básico’ dentro de la empresa. Como dato, os dejo este breve artículo: “El sector de la Ciberseguridad demandará 825.000 profesionales especializados hasta 2025”, del portal puntoseguridad.com, que lo explica a las mil maravillas.

Nuestros datos y vida digital son un tema importante y no se pueden tomar a la ligera, ni escatimar en gastos para la protección de las mismas. Las consecuencias podrían ser devastadoras.

Laycos

Laycos